Los grandes beneficios que la humanidad obtuvo de la digitalización llegaron con un costo asociado: complejidad para administrar los recursos tecnológicos y dificultad para protegerlos ante la incansable oleada de amenazas. En la 18.ª edición de vTalks, IT Masters Mag reunió a 14 líderes IT para conocer sus estrategias de defensa frente a esta “caja de pandora” que se abrió cuando la conectividad abarcó todo.

Las organizaciones que participaron de la mesa redonda, posible gracias al patrocinio de Imperva fueron: Afore Sura, AMResorts, Banco Autofin México, Banco del Bajío, Christus Muguerza

Consubanco Institución de Banca Múltiple, Fincomún, Grupo Alsea, Grupo Biossmann, Grupo Jumex,

Intercam Servicios Financieros, Monex Grupo Financiero, Nacional Monte de Piedad, y Seguros Axa México.

En la lista de deseos de ciberseguridad de los CIO y CISO el primer lugar no cambia: tener una solución integral que cubra todas las capas necesarias y resista a la constante evolución de la tecnología. Lamentablemente, esto parece estar todavía en el territorio de la fantasía.

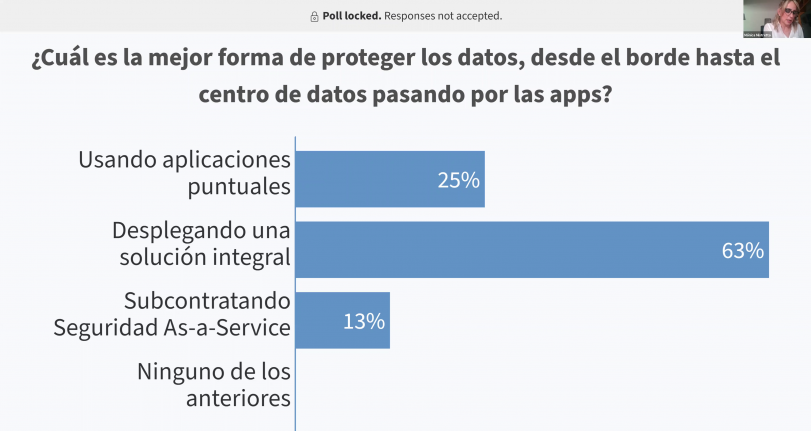

En una rápida encuesta, 63% de los asistentes a la mesa consideraron que un servicio a prueba de todo es la mejor forma de proteger la información, desde el borde hasta el centro de datos e incluyendo las apps; una cuarta parte se decidió por soluciones puntuales de seguridad y solo 13% le dio su voto a la subcontratación de seguridad como servicio.

De acuerdo con Javier Gómez García, director de Sistemas Bancarios de Consubanco, una solución integral de ciberseguridad no existe. En su organización cuentan con distintas herramientas para cada una de las capas de información, pero este modelo no se ajusta a sus necesidades. La bala de plata sigue siendo un sueño, sin importar la industria y el tamaño de las empresas.

Los líderes de seguridad informática se han visto obligados a barajar entre la multiplicidad de soluciones para encontrar la mezcla más cercana a sus requerimientos. Esta situación hizo que el diseño de una estrategia profunda de seguridad se transformara en la única salida posible; especialmente al tomar en cuenta que la operación exige sumar con rapidez nuevos elementos y parchar vulnerabilidades que habían pasado desapercibidas. “Con el presupuesto que te van asignando consigues tapar ciertos problemas de seguridad, pero tampoco puedes quitarle prioridad al día a día. Por eso hay que definir una estrategia previa, no puede ignorarse”, advirtió Luis Enrique de La Vega, CIO de Monex.

El problema es que mientras más herramientas se desplieguen, mayor es la complejidad que hay que administrar. Cuando algo falla hay que revisarlas una por una, pueden existir conflictos entre algunas, y por si fuera poco hay que capacitar a los equipos en cada una de estas soluciones.

Si a esto se le suma la obligación de cumplir con los requerimientos regulatorios, conseguir una seguridad óptima puede transformarse rápidamente en una pesadilla. Valentín Martínez Rodríguez, vicepresidente de Tecnología e Innovación de Intercam Servicios Financieros, comentó que autoridades como el Banco de México o el Depósito Central de Valores en México (Indeval) han elevado sus exigencias en algunos casos, en especial después de los incidentes de seguridad en que se han visto envueltas algunas instituciones públicas: “No se imaginan lo complejo que está resultando cubrir todo lo relacionado con ciberseguridad. Y no cumplir con la evaluación es catastrófico: te bajan del Sistema de Pagos Electrónicos Interbancarios (SPEI). Un banco sin SPEI no sirve para nada”.

De vida o muerte

El acuerdo general es que por ahora hay que conformarse con recurrir a múltiples soluciones de seguridad, pero eso no implica que no exista una forma de protegerse en niveles óptimos. Para todos los asistentes, lo más importante es conocer el contexto, analizar los datos disponibles y diseñar una estrategia con base en ellos, pero encontrar también verdaderos socios tecnológicos que ayuden a respirar con un poco más de tranquilidad es clave.

“Si mi operación se cae, muere gente”, explicó Gustavo Adolfo García, gerente de Infraestructura, Operaciones y Seguridad Informática de Christus Muguerza. “Nosotros realizamos un análisis de riesgo exhaustivo, así que sabemos qué nos puede pasar y cómo mitigarlo, pero de todas formas necesitamos aliados estratégicos que comprendan nuestra misión y nos ayuden a tomar las mejores decisiones”, agregó.

La propuesta de Christus Muguerza en torno a la ciberseguridad es especialmente importante, pues incluye nueve plataformas distintas, pero están ligadas a una herramienta apoyada por inteligencia artificial que las orquesta. La respuesta a incidentes, por otro lado, lo obtienen en un modelo as-a-Service. La complejidad y el tiempo de administración se reducen así considerablemente y permitieron reducir el equipo de ciberseguridad de 12 a tres personas. “Ya no hay que monitorear un dashboard, porque después de cierto aprendizaje la plataforma sabe reconocer cuando existe un falso positivo y me entrega solo las alertas que requieren una acción real”, dijo su gerente de Seguridad Informática.

La capa 8 no perdona

Para los líderes IT que participaron de la mesa, no basta solo con tener la infraestructura, los equipos y las aplicaciones correctas para asegurar la protección de la información. Hasta la fortaleza más segura puede derrumbarse por culpa de un descuido humano. Carlos Herrera, IT Director & Technology Business Partner de AMResorts indicó que ha debido enfrentar recientemente ataques muy sofisticados de ingeniería social, que lograró superar solo gracias a exhaustivas capacitaciones en ciberseguridad para todo el personal que tiene contacto con la información sensible. “No hay appliance que te salve del error humano”, afirmó.

Aunque este riesgo también puede mitigarse, con herramientas de análisis de comportamiento siempre apoyadas en una buena estrategia, pero lo más sabio es siempre educar al personal. Lo problemático es que incluso con eso solucionado las empresas tienen otro punto débil: los clientes con los que están haciendo negocios y que interactuan con sus sistemas. Lamentablemente ahí no existe mucho control posible, por lo que habrá que redoblar la vigilancia.

Las múltiples dificultades para conseguir una ciberseguridad robusta ha llevado a estos expertos en seguridad IT a apoyarse cada vez más de los datos. Hoy, contar con analíticos y con un control inteligente y automatizado para mitigar riesgos son, de acuerdo con los participantes de la mesa, no solo necesarios para contar con una ciberseguridad robusta, sino que también reducen vulnerabilidades, ayudan a la estrategia de negocio e incluso permiten justificar inversión más fácilmente frente a la dirección.

“Hace algunos años, muchas de las personas que te autorizan las inversiones pensaban que la empresa no era un blanco de ataques, por lo que no se justificaba invertir fortunas en este tipo de herramientas. Cuando tienes los datos y la analítica, puedes presentar datos duros de lo que está sucediendo, y así justificar la inversión”, dijo Salvador Aponte Escalante, CIO de Grupo Alsea Latam

El consenso es que la ciberseguridad no es un territorio fácil, y que los próximos años solo verá una complejización mayor gracias a las nuevas tecnologías. Los cibercriminales tampoco facilitarán el camino, pues se espera que las amenazas solo incrementen en volumen y efectividad. Entre los participantes de este vTalk también se resaltó que necesitan de sus proveedores un compromiso mayor y un mejor conocimiento de las regulaciones. Ya a nadie le sirve trabajar solo con vendedor, lo que se necesitan son socios de negocio.

Los IT Masters que amablemente participaron de la discusión fueron: Teófilo Buzo Álvarez, Carlos Herrera, Ricardo Rivera Villalba, Francisco Rafael Flores De La Paz, Gustavo Adolfo García Arellano, Javier Gámez García, José Luis Nuñez Guzmán, Salvador Aponte Escalante, Antonio Murrieta Cummings, Fernando Vargas Hernández, Valentín Martínez Rodríguez, Luis Enrique de La Vega Madrigal, Luis Felipe Rubalcava Moreno, y Efraín Baldenebro Ortiz.